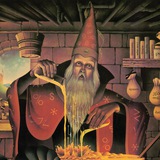

Install Wizard

Photo

YouTube

The obscure x86 instruction that made my board game AI only 4% faster but I had fun anyway

PHMINPOSUW is an Intel SSE4 instruction that finds the minimum value in a vector. It's the only x86 instruction I'm aware of that performs horizontal vector integer comparisons. With some clever arithmetic, it can also be used to the find the maximum value…

Forwarded from Последний выстрел в темноту

Тем временем незаметно для нас с вами произошла коммодитизация и легализация ботнетов.

Статья на HN «Botnet Part 2: The Web is Broken» рисует мрачную картину. Как вы знаете, мы сейчас живём в эпоху ИИ-пузыря, когда большей части мира, но в особенности дегенератам из США посносило крыши перед «перспективами» то ли AGI, то ли 9 триллионов долларов, то ли ещё какого-то миража.

А ИИ значит что? ИИ значит данные, которые надо где-то собрать, чтобы потом на этом запускать обучение очередной нейромодели. Но вот беда — ещё в 2022-2023 годах большие игроки (типа фейсбука, твиттера, реддита, you name it) поняли, каким солидным багажом обладают и закрылись от скрейпинга. Проще говоря, на эти сайты стало не попасть с IP-адресов дата-центров и VPNов.

Какой выход? «Резидентные прокси»!

Работает это так.

Допустим, вы какая-то компания, делающая условно-бесплатный софт. Ну там фоторедактор или гача-игру, которая клянчит денег при запуске. У вас есть, условно, 2 миллиона ежемесячных активных пользователей. К вам обращается компания, назовём её INFINITY DATA ANALYTICS, предлагающая сказочную сделку — а давайте вы в свой софт встроите «SDK», а мы вам за каждого активного пользователя по 50 центов в месяц? Миллион баксов в месяц на ровном месте!

Сами эти INFINITY DATA ANALYTICS описывают свою бизнес-модель так:

Проще говоря, после встраивания этого SDK вашу месячную аудиторию помещают на бирже, где кто угодно может купить по рублю за ведро права на выполнение сетевых запросов с машин ваших конкретных юзеров.

Хотите попарсить реддит? Пожалуйста! Выпустить в сеть ваших дебильных ИИ-агентов ползать по амазону и делать заказы? Нет ничего проще! Хотите совершать анонимные мошеннические действия, попадая в банковские кабинеты по украденным паролям? Легче простого!

И это всё — абсолютно легально, публично и с договорённостями с антивирусными компаниями, которые это игнорируют.

Статья на HN «Botnet Part 2: The Web is Broken» рисует мрачную картину. Как вы знаете, мы сейчас живём в эпоху ИИ-пузыря, когда большей части мира, но в особенности дегенератам из США посносило крыши перед «перспективами» то ли AGI, то ли 9 триллионов долларов, то ли ещё какого-то миража.

А ИИ значит что? ИИ значит данные, которые надо где-то собрать, чтобы потом на этом запускать обучение очередной нейромодели. Но вот беда — ещё в 2022-2023 годах большие игроки (типа фейсбука, твиттера, реддита, you name it) поняли, каким солидным багажом обладают и закрылись от скрейпинга. Проще говоря, на эти сайты стало не попасть с IP-адресов дата-центров и VPNов.

Какой выход? «Резидентные прокси»!

Работает это так.

Допустим, вы какая-то компания, делающая условно-бесплатный софт. Ну там фоторедактор или гача-игру, которая клянчит денег при запуске. У вас есть, условно, 2 миллиона ежемесячных активных пользователей. К вам обращается компания, назовём её INFINITY DATA ANALYTICS, предлагающая сказочную сделку — а давайте вы в свой софт встроите «SDK», а мы вам за каждого активного пользователя по 50 центов в месяц? Миллион баксов в месяц на ровном месте!

Сами эти INFINITY DATA ANALYTICS описывают свою бизнес-модель так:

Мы подключаем IP-адреса ваших пользователей <...>, позволяя компаниям получать доступ к веб-данным для создания платформ агрегации цен, поисковой оптимизации, проведения научных исследований, предоставления услуг по обеспечению бесперебойной работы и производительности, защиты корпоративных данных...

Проще говоря, после встраивания этого SDK вашу месячную аудиторию помещают на бирже, где кто угодно может купить по рублю за ведро права на выполнение сетевых запросов с машин ваших конкретных юзеров.

Хотите попарсить реддит? Пожалуйста! Выпустить в сеть ваших дебильных ИИ-агентов ползать по амазону и делать заказы? Нет ничего проще! Хотите совершать анонимные мошеннические действия, попадая в банковские кабинеты по украденным паролям? Легче простого!

И это всё — абсолютно легально, публично и с договорённостями с антивирусными компаниями, которые это игнорируют.

Jan Wildeboer's Blog

Botnet Part 2: The Web is Broken

I guess you have all heard about the growing problem of AI companies trying to aggressively collect whatever data they can get their hands on to train their models. This has caused an explosive surge in web crawlers relentlessly hitting servers big and small.…

🥰2

Install Wizard

Передаю привет микрооптимизаторам, которые считают каждый использованный байт, когда объявляют переменные или поля в коде Вообще, если подумать, то было бы странно, если бы современные 64-битные(!) архитектуры лучше работали с 8 битами, чем с 64

http://www.catb.org/esr/structure-packing/

Хорошее чтиво. Правда, на середине я вспомнил, что не пишу ничего, что хотя бы отдалённо нуждалось в подобных оптимизациях, но таки лучше знать и не нуждаться

Хорошее чтиво. Правда, на середине я вспомнил, что не пишу ничего, что хотя бы отдалённо нуждалось в подобных оптимизациях, но таки лучше знать и не нуждаться

😢1

https://github.com/TecharoHQ/anubis

Всё больше проектов-тарпитов/защиты от скрейперов, которые не уважают robots.txt. Нраица

Впрочем, к чести ИИ-гигантов, я пока не замечал их ботов за игнорированием robots.txt. Не то, что бы у меня на сайте много чего есть для парсинга, но всё же...

Всё больше проектов-тарпитов/защиты от скрейперов, которые не уважают robots.txt. Нраица

Впрочем, к чести ИИ-гигантов, я пока не замечал их ботов за игнорированием robots.txt. Не то, что бы у меня на сайте много чего есть для парсинга, но всё же...

GitHub

GitHub - TecharoHQ/anubis: Weighs the soul of incoming HTTP requests to stop AI crawlers

Weighs the soul of incoming HTTP requests to stop AI crawlers - TecharoHQ/anubis

> ковыряешь малварь

> замечаешь бинарь, подписанный сертификатом, который запускает вредоносные процессы

> пишешь в SSL, жалуешься на угнанный сертификат

> понимаешь, что вообще-то подписанный бинарь вполне легитимный и никто ничего не угонял

> SSL всё равно отзывают сертификат

Стефан, прости 😭😭😭😭😭

> замечаешь бинарь, подписанный сертификатом, который запускает вредоносные процессы

> пишешь в SSL, жалуешься на угнанный сертификат

> понимаешь, что вообще-то подписанный бинарь вполне легитимный и никто ничего не угонял

> SSL всё равно отзывают сертификат

Стефан, прости 😭😭😭😭😭

❤6😁3

Install Wizard

> ковыряешь малварь > замечаешь бинарь, подписанный сертификатом, который запускает вредоносные процессы > пишешь в SSL, жалуешься на угнанный сертификат > понимаешь, что вообще-то подписанный бинарь вполне легитимный и никто ничего не угонял > SSL всё равно…

Вообще, это что получается, можно тупо жаловаться на уязвимые подписанные программы (если тут вообще имела место уязвимость, а не какая-нибудь process hollowing) и SSL без задней мысли будут отзывать сертификаты? Звучит, как очень легко эксплуатируемая вещь, если честно. Надеюсь, восстановление не очень трудоёмкое, по крайней мере

👍4