Linux - Scapy.pdf

35.1 KB

Шпаргалка по Scapy

Scapy — интерактивная оболочка и библиотека на Python для создания, анализа и изменения сетевых пакетов.

Внутри шпаргалки:

Базовые команды

Конструирование пакетов

Просмотр/декодирование пакетов

Фаззинг (генерация случайных полей)

Задание адресов и значений полей

Отправка пакетов

Отправка + приём (request/response)

Сниффинг (перехват трафика)

Scapy — интерактивная оболочка и библиотека на Python для создания, анализа и изменения сетевых пакетов.

Внутри шпаргалки:

Базовые команды

Конструирование пакетов

Просмотр/декодирование пакетов

Фаззинг (генерация случайных полей)

Задание адресов и значений полей

Отправка пакетов

Отправка + приём (request/response)

Сниффинг (перехват трафика)

👍17❤3🔥2

LFCS Подготовка к сертификации

📌 Главное

Мини-скрипт backup_mysql.sh

задаём переменные MYSQL_USER/PASS/HOST, каталог BACKUP_DIR, массив DATABASES=(db1 db2 …);

для каждой базы запускаем mysqldump, именуя файлы по дате — db_YYYY-MM-DD_HH-MM-SS.sql;

в конце скрипт удаляет дампы старше 30 дней командой find … -mtime +30 -exec rm.

Права и тест:

сделать исполняемым:

chmod +x backup_mysql.sh;запустить вручную и проверить, что файлы создались.

Автоматизация через Cron

открыть crontab -e;

строка 0 2 * * * /bin/bash /path/backup_mysql.sh — ежедневный бэкап в 02:00;

лог Cron’а проверяется через grep CRON /var/log/syslog.

Советы по безопасности и хранению

вместо пароля в скрипте — использовать ~/.my.cnf;

контролировать свободное место каталога и при необходимости писать на внешний носитель или в облако;

адаптировать периодичность Cron под частоту изменений данных.

Итог: за несколько строк Bash и одну запись в Cron вы получаете регулярные, датированные дампы MySQL без ручных действий и с авто-очисткой старых файлов.

https://www.tecmint.com/bash-noscript-for-mysql-backup/

Please open Telegram to view this post

VIEW IN TELEGRAM

👍8❤3

🚥 Вредоносные Go‑модули распространяют DiskRanger

1) Обнаружены несколько вредоносных Go‑модулей, которые загружали malware DiskRanger.

2) Модули маскировались под HTTP и logging библиотеки.

3) Malware активировался через init‑функции и хуки компиляции.

4) Цель — supply chain атака на разработчиков и CI/CD.

⚠️ Рекомендации:

● аудит зависимостей

● избегать auto update неизвестных пакетов

● следить за CVE и делетом модулей

📍 Судя по всему, supply chain‑атаки становятся всё чаще, даже опытные Go‑разработчики попадаются на них.

✅ Статья полностью

1) Обнаружены несколько вредоносных Go‑модулей, которые загружали malware DiskRanger.

2) Модули маскировались под HTTP и logging библиотеки.

3) Malware активировался через init‑функции и хуки компиляции.

4) Цель — supply chain атака на разработчиков и CI/CD.

⚠️ Рекомендации:

● аудит зависимостей

● избегать auto update неизвестных пакетов

● следить за CVE и делетом модулей

📍 Судя по всему, supply chain‑атаки становятся всё чаще, даже опытные Go‑разработчики попадаются на них.

Please open Telegram to view this post

VIEW IN TELEGRAM

❤5🔥3👍1

@linuxkalii

Please open Telegram to view this post

VIEW IN TELEGRAM

👍6

📘 The Linux Kernel Module Programming Guide — бесплатная книга для разработчиков, желающих изучить написание модулей ядра Linux.

🧰 Что вы найдете в книге:

• Основы создания модулей ядра: от простых примеров до сложных реализаций.

• Работа с файловой системой

• Обработка системных вызовов и управление прерываниями.

• Синхронизация, планирование задач и другие аспекты разработки модулей.

📖 Книга актуализирована для версий ядра Linux 5.x и 6.x и доступна по ссылке:

https://sysprog21.github.io/lkmpg/

🔧 Исходный код и дополнительные материалы можно найти на GitHub.

📝 Авторы и участники проекта:

Ori Pomerantz, Peter Jay Salzman, Michael Burian, Bob Mottram, Jim Huang и другие.

Книга распространяется под лицензией Open Software License v3.0 и доступна для свободного использования и модификации.

Книга

🧰 Что вы найдете в книге:

• Основы создания модулей ядра: от простых примеров до сложных реализаций.

• Работа с файловой системой

/proc и взаимодействие с устройствами.• Обработка системных вызовов и управление прерываниями.

• Синхронизация, планирование задач и другие аспекты разработки модулей.

📖 Книга актуализирована для версий ядра Linux 5.x и 6.x и доступна по ссылке:

https://sysprog21.github.io/lkmpg/

🔧 Исходный код и дополнительные материалы можно найти на GitHub.

📝 Авторы и участники проекта:

Ori Pomerantz, Peter Jay Salzman, Michael Burian, Bob Mottram, Jim Huang и другие.

Книга распространяется под лицензией Open Software License v3.0 и доступна для свободного использования и модификации.

Книга

❤9👍7🔥4

🛡️ UFW — простой и надёжный фаервол для Ubuntu и Debian

UFW (Uncomplicated Firewall) — это удобный инструмент для настройки брандмауэра на Linux. Он помогает защитить сервер, блокируя нежеланный трафик и разрешая только нужные соединения.

🔧 Установка UFW:

Проверь статус:

Активируй, если выключен:

⚙️ Настройки по умолчанию:

Это заблокирует все входящие соединения и разрешит исходящие.

🔓 Разреши нужные порты:

Для SSH:

Для веб-серверов:

📄 Проверка правил:

👨💻 Ссылка на статью: https://www.tecmint.com/install-ufw-on-ubuntu-debian/

UFW (Uncomplicated Firewall) — это удобный инструмент для настройки брандмауэра на Linux. Он помогает защитить сервер, блокируя нежеланный трафик и разрешая только нужные соединения.

🔧 Установка UFW:

sudo apt install ufw

Проверь статус:

sudo ufw status

Активируй, если выключен:

sudo ufw enable

⚙️ Настройки по умолчанию:

sudo ufw default deny incoming

sudo ufw default allow outgoing

Это заблокирует все входящие соединения и разрешит исходящие.

🔓 Разреши нужные порты:

Для SSH:

sudo ufw allow ssh

Для веб-серверов:

sudo ufw allow http

sudo ufw allow https

📄 Проверка правил:

sudo ufw status verbose

UFW — отличный выбор, если хочешь контролировать трафик на сервере без сложных iptables. Просто, понятно и безопасно.

👨💻 Ссылка на статью: https://www.tecmint.com/install-ufw-on-ubuntu-debian/

👍18❤4😁1

🛠️ Отправка уведомлений Slack из shell-скриптов

Автоматизация задач — это здорово, но ещё лучше — знать, когда они завершились или если что-то пошло не так.

Slack — популярный мессенджер, поддерживающий ботов, которых можно настроить для автоматических оповещений о важных событиях.

Сервер упал? Получите уведомление.

Скрипт завершил выполнение? Получите уведомление.

Добавив уведомления Slack в свои shell-скрипты, вы можете:

- 📣 легко делиться результатами работы скриптов с командой,

- 🛡️ быстро реагировать на проблемы,

- 🔍 быть в курсе событий без просмотра логов.

> Предполагается, что вы уже используете Slack и знакомы с понятием Slack Bot. Также необходимо базовое знание Bash.

🔗 Webhook + curl: секретная связка

Slack позволяет использовать входящие Webhook-и для получения сообщений.

А

Принцип:

- Slack даёт вам URL вида

- Вы используете

⚙️ Как включить входящие Webhook в Slack

1. Зарегистрируйтесь на [api.slack.com/apps](https://api.slack.com/apps)

2. Создайте новое приложение

3. В разделе Incoming Webhooks — активируйте их

4. Добавьте Webhook в рабочее пространство (выберите канал)

5. Сохраните Webhook URL — он понадобится далее

💬 Bash-скрипт для отправки уведомлений

Добавьте Webhook в

✅ Рекомендации

Не хардкодьте токены — используйте переменные окружения

Slack ограничивает частоту Webhook-запросов

Используйте уведомления только при необходимости (ошибки, алерты и т.п.)

Теперь вы можете:

- Добавить Slack-уведомления в свои cron-задачи

- Отслеживать состояние системы

- Получать оповещения об ошибках в скриптах.

Подробнее

Автоматизация задач — это здорово, но ещё лучше — знать, когда они завершились или если что-то пошло не так.

Slack — популярный мессенджер, поддерживающий ботов, которых можно настроить для автоматических оповещений о важных событиях.

Сервер упал? Получите уведомление.

Скрипт завершил выполнение? Получите уведомление.

Добавив уведомления Slack в свои shell-скрипты, вы можете:

- 📣 легко делиться результатами работы скриптов с командой,

- 🛡️ быстро реагировать на проблемы,

- 🔍 быть в курсе событий без просмотра логов.

> Предполагается, что вы уже используете Slack и знакомы с понятием Slack Bot. Также необходимо базовое знание Bash.

🔗 Webhook + curl: секретная связка

Slack позволяет использовать входящие Webhook-и для получения сообщений.

А

curl позволяет отправлять эти сообщения через HTTP POST.Принцип:

- Slack даёт вам URL вида

https://hooks.slack.com/services/...- Вы используете

curl для отправки JSON с текстом сообщения.⚙️ Как включить входящие Webhook в Slack

1. Зарегистрируйтесь на [api.slack.com/apps](https://api.slack.com/apps)

2. Создайте новое приложение

3. В разделе Incoming Webhooks — активируйте их

4. Добавьте Webhook в рабочее пространство (выберите канал)

5. Сохраните Webhook URL — он понадобится далее

💬 Bash-скрипт для отправки уведомлений

Добавьте Webhook в

.bashrc:

export SLACK_WEBHOOK_URL="https://hooks.slack.com/services/your/webhook/url"

Пример скрипта мониторинга:

#!/bin/bash

source ~/notify_slack.sh

disk_usage=$(df -h / | awk 'NR==2 {print $5}')

cpu_load=$(uptime | awk -F'load average:' '{ print $2 }' | cut -d',' -f1 | xargs)

hostname=$(hostname)

message="*Отчёт о системе - $hostname*\n* Диск (/): $disk_usage\n* CPU (1 мин): $cpu_load"

notify_slack "$message"

✅ Рекомендации

Не хардкодьте токены — используйте переменные окружения

Slack ограничивает частоту Webhook-запросов

Используйте уведомления только при необходимости (ошибки, алерты и т.п.)

Теперь вы можете:

- Добавить Slack-уведомления в свои cron-задачи

- Отслеживать состояние системы

- Получать оповещения об ошибках в скриптах.

Подробнее

👍10❤4

Please open Telegram to view this post

VIEW IN TELEGRAM

👍14🔥6❤3

Шпаргалка_по_командам_Linux_для_среднего_и_продвинутого_уровня_1.pdf

149.2 KB

Сохраняйте себе, чтобы не потерять

📌 Полная версия онлайн

Please open Telegram to view this post

VIEW IN TELEGRAM

👍13❤4🔥3

Forwarded from Python/ django

Руководство_по_ускорению_и_оптимизации_Python_кода.pdf

264.6 KB

Без лишней теории — только рабочие практики, которые используют разработчики в боевых проектах.

Внутри:

• Как искать bottleneck'и и профилировать код

• Где и когда использовать Numba, Cython, PyPy

• Ускорение Pandas, NumPy, переход на Polars

• Асинхронность, кеши, JIT, сборка, автопрофилировка — всё по полочкам

• Только нужные инструменты: scalene, py-spy, uvloop, Poetry, Nuitka

⚙️ Написано просто, чётко и с прицелом на production.

📌 Полная версия онлайн

@pythonl

Please open Telegram to view this post

VIEW IN TELEGRAM

❤8

🛠️ Ошибка "No Release file" в Ubuntu: как исправить

Если при

— это значит, что репозиторий устарел, не поддерживает твою версию Ubuntu или написан с ошибкой.

🔍 Почему возникает ошибка:

• Репозиторий не поддерживает твою версию Ubuntu

• PPA был удалён или заброшен

• В URL ошибка

• Отсутствует файл

✅ Как исправить:

1. Проверь версию Ubuntu:

2. Удали или отключи PPA:

3. Обнови систему:

🔄 Альтернативы:

Если PPA больше недоступен:

• 📦 Установи через Snap:

• 📦 Или через Flatpak:

• 🐳 Или используй Docker:

• 📁 Либо скачай .deb вручную и установи:

📌 Проверяй URL-адреса в файлах:

https://www.tecmint.com/fix-no-release-file-error-in-ubuntu/

Если при

apt update ты видишь:

E: The repository 'http://ppa.launchpad.net/... focal Release' does not have a Release file.

— это значит, что репозиторий устарел, не поддерживает твою версию Ubuntu или написан с ошибкой.

🔍 Почему возникает ошибка:

• Репозиторий не поддерживает твою версию Ubuntu

• PPA был удалён или заброшен

• В URL ошибка

• Отсутствует файл

Release, нужный для проверки пакетов✅ Как исправить:

1. Проверь версию Ubuntu:

lsb_release -sc

2. Удали или отключи PPA:

sudo add-apt-repository --remove ppa:xyz/ppa

# или вручную:

sudo rm /etc/apt/sources.list.d/xyz-ubuntu-ppa-*.list

3. Обнови систему:

sudo apt update

🔄 Альтернативы:

Если PPA больше недоступен:

• 📦 Установи через Snap:

sudo apt install snapd

• 📦 Или через Flatpak:

sudo apt install flatpak

• 🐳 Или используй Docker:

sudo apt install docker.io

• 📁 Либо скачай .deb вручную и установи:

sudo dpkg -i файл.deb

sudo apt -f install

📌 Проверяй URL-адреса в файлах:

/etc/apt/sources.list

/etc/apt/sources.list.d/*.list

https://www.tecmint.com/fix-no-release-file-error-in-ubuntu/

❤6👍5🔥1

🧵 String Templates в Java 21 — больше, чем просто строки

Java 21 представила мощную preview-фичу: String Templates — это как интерполяция строк в Python, но с Java-стилем.

📌 Что умеют String Templates:

• Вставка переменных прямо в строку:

• Поддержка многострочных шаблонов (`"""..."""`) — удобно для JSON, SQL и HTML

• Форматирование через

• Обработчики шаблонов (`Processor`) — можно написать свои

• `RAW`-режим — возвращает шаблон без обработки (полезно для логики или интернационализации)

🧠 Зачем это нужно:

• Упрощает читаемость и запись шаблонов

• Устраняет громоздкость

• Повышает безопасность — проще избегать SQL-инъекций

• Даёт контроль: можно валидировать и обрабатывать шаблоны как объект

⚠️ Важно:

- Эта фича была временно удалена в Java 23, чтобы переработать архитектуру.

- Ожидается возвращение в Java 24+ с более чистым синтаксисом.

- Для использования сейчас — включай preview-фичи:

🔗 Статья целиком

Java 21 представила мощную preview-фичу: String Templates — это как интерполяция строк в Python, но с Java-стилем.

String name = "Duke";

String greeting = STR."Hello, \{name}!";

📌 Что умеют String Templates:

• Вставка переменных прямо в строку:

\{переменная}• Поддержка многострочных шаблонов (`"""..."""`) — удобно для JSON, SQL и HTML

• Форматирование через

FMT:

String report = FMT."%-10s\{name} %-5d\{age}";

• Обработчики шаблонов (`Processor`) — можно написать свои

• `RAW`-режим — возвращает шаблон без обработки (полезно для логики или интернационализации)

🧠 Зачем это нужно:

• Упрощает читаемость и запись шаблонов

• Устраняет громоздкость

String.format() и конкатенации• Повышает безопасность — проще избегать SQL-инъекций

• Даёт контроль: можно валидировать и обрабатывать шаблоны как объект

⚠️ Важно:

- Эта фича была временно удалена в Java 23, чтобы переработать архитектуру.

- Ожидается возвращение в Java 24+ с более чистым синтаксисом.

- Для использования сейчас — включай preview-фичи:

--enable-preview🔗 Статья целиком

👍4❤2😁1

🧠 WSL (Windows Subsystem for Linux): Полный гид для разработчиков

Хочешь работать с Linux-инструментами, но не хочешь покидать Windows?

WSL — это лёгкий мост между двумя мирами: запускай Linux прямо из Windows, без виртуалок и двойной загрузки.

🧩 Что такое WSL?

Windows Subsystem for Linux (WSL) позволяет запускать полноценную среду GNU/Linux внутри Windows.

Ты получаешь доступ к Bash, пакетам, Python, Node, git, Docker и даже GUI-приложениям — как будто работаешь в Linux, но при этом остаёшься в своей привычной Windows-среде.

⚙️ Установка WSL (всё одной командой)

Открой PowerShell от имени администратора и выполни:

Эта команда:

• включит все необходимые компоненты (WSL, виртуализацию, ядро)

• установит последнюю версию Ubuntu

• настроит систему автоматически

После перезагрузки появится терминал Ubuntu — задай логин и пароль.

🆚 WSL 1 или WSL 2?

Рекомендуется использовать WSL 2:

💻 Работа с файлами и системами

• Доступ к Windows-дискам:

• Поддержка Git, Python, Node, npm, pip, apt

• Можно запускать команды Windows внутри Linux и наоборот:

🎨 Настройка терминала

Установи Windows Terminal из Microsoft Store — это красивый и мощный терминал с вкладками, кастомными шрифтами и темами.

📦 Обновление WSL и Linux-дистрибуции

Внутри Ubuntu:

🧪 Установка других дистрибуций

WSL поддерживает Ubuntu, Debian, Kali, Arch, SUSE и другие:

🪟 Поддержка GUI и Docker

В Windows 11 WSL 2 поддерживает графические приложения Linux из коробки (через WSLg).

Docker Desktop работает напрямую с WSL 2 — больше не нужны громоздкие VM.

🧰 Дополнительные фичи

•

• Автоматический монтинг директорий

• Работа с

✅ Итог

WSL — это лучший способ использовать Linux-инструменты, не покидая Windows:

• Поддержка CLI и GUI

• Настоящее ядро Linux

• Docker и DevOps из коробки

• Удобный доступ к файлам Windows

• Без виртуалок, без боли

Полный текст статьи

Хочешь работать с Linux-инструментами, но не хочешь покидать Windows?

WSL — это лёгкий мост между двумя мирами: запускай Linux прямо из Windows, без виртуалок и двойной загрузки.

🧩 Что такое WSL?

Windows Subsystem for Linux (WSL) позволяет запускать полноценную среду GNU/Linux внутри Windows.

Ты получаешь доступ к Bash, пакетам, Python, Node, git, Docker и даже GUI-приложениям — как будто работаешь в Linux, но при этом остаёшься в своей привычной Windows-среде.

⚙️ Установка WSL (всё одной командой)

Открой PowerShell от имени администратора и выполни:

wsl --install

Эта команда:

• включит все необходимые компоненты (WSL, виртуализацию, ядро)

• установит последнюю версию Ubuntu

• настроит систему автоматически

После перезагрузки появится терминал Ubuntu — задай логин и пароль.

🆚 WSL 1 или WSL 2?

| | WSL 1 | WSL 2 |

|---|-------|-------|

| Ядро | Эмуляция | Реальное Linux-ядро |

| Производительность | Быстрее на Windows-диске | Лучше на Linux-утилитах |

| Совместимость | Ограниченная | Почти 100% |

| Поддержка Docker | ❌ | ✅ |

| GUI-приложения | ❌ | ✅ (в Windows 11) |Рекомендуется использовать WSL 2:

wsl --set-default-version 2

💻 Работа с файлами и системами

• Доступ к Windows-дискам:

/mnt/c/Users/... • Поддержка Git, Python, Node, npm, pip, apt

• Можно запускать команды Windows внутри Linux и наоборот:

notepad.exe test.txt

🎨 Настройка терминала

Установи Windows Terminal из Microsoft Store — это красивый и мощный терминал с вкладками, кастомными шрифтами и темами.

📦 Обновление WSL и Linux-дистрибуции

wsl --update

wsl --shutdown

Внутри Ubuntu:

sudo apt update && sudo apt upgrade -y

🧪 Установка других дистрибуций

WSL поддерживает Ubuntu, Debian, Kali, Arch, SUSE и другие:

wsl --list --online

wsl --install --distribution Debian

🪟 Поддержка GUI и Docker

В Windows 11 WSL 2 поддерживает графические приложения Linux из коробки (через WSLg).

Docker Desktop работает напрямую с WSL 2 — больше не нужны громоздкие VM.

🧰 Дополнительные фичи

•

.wslconfig для настройки ресурсов (CPU, RAM, swap) • Автоматический монтинг директорий

• Работа с

systemd, crontab, background-сервисами (в новых версиях)✅ Итог

WSL — это лучший способ использовать Linux-инструменты, не покидая Windows:

• Поддержка CLI и GUI

• Настоящее ядро Linux

• Docker и DevOps из коробки

• Удобный доступ к файлам Windows

• Без виртуалок, без боли

Полный текст статьи

❤12👍4🥰2

🛡️ OpenAI начала блокировать аккаунты ChatGPT, связанные с хакерскими группами из Китая, России, Ирана и КНДР

По данным The Hacker News, OpenAI выявила серию злоупотреблений, где ChatGPT использовался для:

• 🐍 разработки вредоносного ПО

• 🗳️ политических influence-кампаний

• 💼 мошенничества с IT-вакансиями

• 🌐 обхода защитных систем и VPN

👥 Кто участвовал:

• Китай — генерация пропаганды и политического спама

• Россия — атаки на выборы в Германии

• Иран — влияние на латиноамериканские медиа

• КНДР — фейковые IT-вакансии и обход систем обнаружения

💥 В одном из случаев группа ScopeCreep использовала ChatGPT для:

– генерации Go-малвари

– PowerShell-скриптов, отключающих защиту

– обфускации через Base64

– настройки C2 через SOCKS5

– и создания временных учёток для анонимности

🔐 Что делает OpenAI:

– Блокирует злоупотребляющие аккаунты

– Следит за активностью через API и поведенческие шаблоны

– Обновляет политику и защиту от misuse

📎 Полная статья: thehackernews.com/2025/06/openai-bans-chatgpt-accounts-used-by.html

#AI #CyberSecurity #LLM #ChatGPT #OpenAI #ThreatIntel

По данным The Hacker News, OpenAI выявила серию злоупотреблений, где ChatGPT использовался для:

• 🐍 разработки вредоносного ПО

• 🗳️ политических influence-кампаний

• 💼 мошенничества с IT-вакансиями

• 🌐 обхода защитных систем и VPN

👥 Кто участвовал:

• Китай — генерация пропаганды и политического спама

• Россия — атаки на выборы в Германии

• Иран — влияние на латиноамериканские медиа

• КНДР — фейковые IT-вакансии и обход систем обнаружения

💥 В одном из случаев группа ScopeCreep использовала ChatGPT для:

– генерации Go-малвари

– PowerShell-скриптов, отключающих защиту

– обфускации через Base64

– настройки C2 через SOCKS5

– и создания временных учёток для анонимности

🔐 Что делает OpenAI:

– Блокирует злоупотребляющие аккаунты

– Следит за активностью через API и поведенческие шаблоны

– Обновляет политику и защиту от misuse

📎 Полная статья: thehackernews.com/2025/06/openai-bans-chatgpt-accounts-used-by.html

#AI #CyberSecurity #LLM #ChatGPT #OpenAI #ThreatIntel

❤9😁5👍4🤔4👏1

🔥 Успех в IT = скорость + знания + окружение

Здесь ты найдёшь всё это — коротко, по делу и без воды.

Пока другие ищут, где “подглядеть решение”, ты уже используешь самые свежие инструменты!

AI: t.me/ai_machinelearning_big_data

Python: t.me/pythonl

Linux: t.me/linuxacademiya

Собеседования DS: t.me/machinelearning_interview

C++ t.me/cpluspluc

Docker: t.me/DevopsDocker

Хакинг: t.me/linuxkalii

Devops: t.me/DevOPSitsec

Data Science: t.me/data_analysis_ml

Javanoscript: t.me/javanoscriptv

C#: t.me/csharp_ci

Java: t.me/java_library

Базы данных: t.me/sqlhub

Python собеседования: t.me/python_job_interview

Мобильная разработка: t.me/mobdevelop

Golang: t.me/Golang_google

React: t.me/react_tg

Rust: t.me/rust_code

ИИ: t.me/vistehno

PHP: t.me/phpshka

Android: t.me/android_its

Frontend: t.me/front

Big Data: t.me/bigdatai

МАТЕМАТИКА: t.me/data_math

Kubernets: t.me/kubernetc

Разработка игр: https://news.1rj.ru/str/gamedev

Haskell: t.me/haskell_tg

Физика: t.me/fizmat

💼 Папка с вакансиями: t.me/addlist/_zyy_jQ_QUsyM2Vi

Папка Go разработчика: t.me/addlist/MUtJEeJSxeY2YTFi

Папка Python разработчика: t.me/addlist/eEPya-HF6mkxMGIy

Папка ML: https://news.1rj.ru/str/addlist/2Ls-snqEeytkMDgy

Папка FRONTEND: https://news.1rj.ru/str/addlist/mzMMG3RPZhY2M2Iy

😆ИТ-Мемы: t.me/memes_prog

🇬🇧Английский: t.me/english_forprogrammers

🧠ИИ: t.me/vistehno

🎓954ГБ ОПЕНСОРС КУРСОВ: @courses

📕Ит-книги бесплатно: https://news.1rj.ru/str/addlist/BkskQciUW_FhNjEy

Подпишись, если хочешь быть в числе тех, кого зовут в топовые проекты!

Здесь ты найдёшь всё это — коротко, по делу и без воды.

Пока другие ищут, где “подглядеть решение”, ты уже используешь самые свежие инструменты!

AI: t.me/ai_machinelearning_big_data

Python: t.me/pythonl

Linux: t.me/linuxacademiya

Собеседования DS: t.me/machinelearning_interview

C++ t.me/cpluspluc

Docker: t.me/DevopsDocker

Хакинг: t.me/linuxkalii

Devops: t.me/DevOPSitsec

Data Science: t.me/data_analysis_ml

Javanoscript: t.me/javanoscriptv

C#: t.me/csharp_ci

Java: t.me/java_library

Базы данных: t.me/sqlhub

Python собеседования: t.me/python_job_interview

Мобильная разработка: t.me/mobdevelop

Golang: t.me/Golang_google

React: t.me/react_tg

Rust: t.me/rust_code

ИИ: t.me/vistehno

PHP: t.me/phpshka

Android: t.me/android_its

Frontend: t.me/front

Big Data: t.me/bigdatai

МАТЕМАТИКА: t.me/data_math

Kubernets: t.me/kubernetc

Разработка игр: https://news.1rj.ru/str/gamedev

Haskell: t.me/haskell_tg

Физика: t.me/fizmat

💼 Папка с вакансиями: t.me/addlist/_zyy_jQ_QUsyM2Vi

Папка Go разработчика: t.me/addlist/MUtJEeJSxeY2YTFi

Папка Python разработчика: t.me/addlist/eEPya-HF6mkxMGIy

Папка ML: https://news.1rj.ru/str/addlist/2Ls-snqEeytkMDgy

Папка FRONTEND: https://news.1rj.ru/str/addlist/mzMMG3RPZhY2M2Iy

😆ИТ-Мемы: t.me/memes_prog

🇬🇧Английский: t.me/english_forprogrammers

🧠ИИ: t.me/vistehno

🎓954ГБ ОПЕНСОРС КУРСОВ: @courses

📕Ит-книги бесплатно: https://news.1rj.ru/str/addlist/BkskQciUW_FhNjEy

Подпишись, если хочешь быть в числе тех, кого зовут в топовые проекты!

👍3❤2😁1

🐧 Свершилось: Ubuntu окончательно переходит на Wayland. С осеннего релиза Ubuntu 25.10 в системе больше не будет сеанса GNOME на X11 — останется только Wayland. Это решение соответствует общей стратегии проекта по переходу на современный и безопасный графический стек, хотя XWayland для запуска старых приложений сохранится.

Разработчики объясняют такой шаг желанием избавиться от технического долга — поддержка двух графических подсистем одновременно усложняет развитие дистрибутива. GNOME также постепенно отказывается от X11: в версии 49 он скрыт в GDM, а в GTK5 его поддержка и вовсе исчезнет.

🔗 Ссылка - *клик*

Разработчики объясняют такой шаг желанием избавиться от технического долга — поддержка двух графических подсистем одновременно усложняет развитие дистрибутива. GNOME также постепенно отказывается от X11: в версии 49 он скрыт в GDM, а в GTK5 его поддержка и вовсе исчезнет.

🔗 Ссылка - *клик*

❤8💔7🔥2🎉2🏆1👾1

🐧 Как автоматизировать ежедневный мониторинг Linux-сервера с помощью Bash + Cron

Скрипт от Tecmint поможет заранее выявлять проблемы: низкий диск, перегрузка CPU, падение сервисов — до того, как пользователи начнут жаловаться.

⚙️ Что проверяет скрипт system-health.sh

🛠 Как установить и запустить

1. Копируете скрипт в /opt/noscripts/system-health.sh

2. Даете права:

3. Пробный запуск:

🗓 Планирование с помощью Cron

Добавьте в sudo crontab -e такую строку:

Ежедневно в 7 утра будет запуск и логирование.

### 📧 Отсылать отчёт на почту (опционально)

Установите:

В конце скрипта добавьте:

Будете получать ежедневный отчёт на почту.

✅ Почему это стоит внедрить

✔️ Превентивная диагностика: вы узнаёте о проблеме раньше пользователей

✔️ Универсальная: работает на любых дистрибутивах Linux

✔️ Автоматическая отправка в почту + хранение логов

✔️ Легко расширять: мониторинг сетей, temp-датчиков, security‑анализ и даже Docker

### 🔧 Варианты расширения

Добавить проверку настроек сети, портов или сертификатов

Отправлять отчёты в Slack, Telegram или ELK-стек

Хранить логи централизованно для анализа или алертов

⌨️ Этот простой инструмент сэкономит вам часы и поможет держать сервер под контролем.

💬 Используете что-то похожее?

🔗 Читать полностью

Скрипт от Tecmint поможет заранее выявлять проблемы: низкий диск, перегрузка CPU, падение сервисов — до того, как пользователи начнут жаловаться.

⚙️ Что проверяет скрипт system-health.sh

| Проверка | Зачем это нужно |

|----------------------------------|--------------------------------------------------|

| 💾 Использование диска (`df -h`) | Чтобы не столкнуться с «full disk» |

| ⚙️ Нагрузка на CPU (`uptime`) | Выявление перегрузок сервера |

| 🧠 Использование памяти (`free`) | Поиск утечек RAM и активного свопа |

| 🔄 Неудачные systemd-сервисы | Обнаружение упавших или зависших процессов |

| 🧩 Топ-5 процессов по CPU/памяти | Кто потребляет ресурсы |

| ⏱️ Аптайм системы (`uptime -p`) | Проверка внезапных перезагрузок |

| 🔄 Обновления пакетов | Опционально — держим систему актуальной |🛠 Как установить и запустить

1. Копируете скрипт в /opt/noscripts/system-health.sh

2. Даете права:

sudo chmod +x /opt/noscripts/system-health.sh

3. Пробный запуск:

sudo /opt/noscripts/system-health.sh

journalctl -e --priority error

🗓 Планирование с помощью Cron

Добавьте в sudo crontab -e такую строку:

0 7 * * * /opt/noscripts/system-health.sh >> /var/log/system-health-cron.log 2>&1

Ежедневно в 7 утра будет запуск и логирование.

### 📧 Отсылать отчёт на почту (опционально)

Установите:

sudo apt install mailutils # или mailx для RHEL/CentOS

В конце скрипта добавьте:

mail -s "Отчёт health-check" admin@пример.ком < "$LOGFILE"

Будете получать ежедневный отчёт на почту.

✅ Почему это стоит внедрить

✔️ Превентивная диагностика: вы узнаёте о проблеме раньше пользователей

✔️ Универсальная: работает на любых дистрибутивах Linux

✔️ Автоматическая отправка в почту + хранение логов

✔️ Легко расширять: мониторинг сетей, temp-датчиков, security‑анализ и даже Docker

### 🔧 Варианты расширения

Добавить проверку настроек сети, портов или сертификатов

Отправлять отчёты в Slack, Telegram или ELK-стек

Хранить логи централизованно для анализа или алертов

⌨️ Этот простой инструмент сэкономит вам часы и поможет держать сервер под контролем.

💬 Используете что-то похожее?

🔗 Читать полностью

❤18👍8🔥6

🐧 30 популярных вопросов по Linux

1. Что такое Linux?

ОС с открытым исходным кодом, основанная на UNIX, созданная Линусом Торвальдсом в 1991 году.

2. Что такое ядро (Kernel)?

Ядро — это сердце Linux, управляющее аппаратурой, процессами, памятью и дисками.

3. Что такое GRUB?

Загрузчик, который запускает ядро Linux после BIOS.

4. Основные компоненты Linux:

- Ядро

- Оболочка (Shell)

- GUI

- Прикладные программы

5. Какие существуют Shell?

-

-

6. Что такое swap пространство?

Часть диска для расширения оперативной памяти.

7. Как проверить использование памяти?

Команды:

8. Как проверить дисковое пространство?

-

-

9. Что такое inode и PID?

- inode — метаданные файла (размер, права, владельцы)

- PID — идентификатор процесса

10. Что такое демоны (Daemons)?

Фоновые процессы, обслуживающие систему.

11. Состояния процесса?

Ready, Running, Stopped, Wait, Zombie.

12. Что такое GUI?

Графический интерфейс с окнами и иконками.

13. Что такое CLI?

Командная строка — эффективный интерфейс для администрирования.

14. Что такое root-аккаунт?

Администратор с полными правами системы.

15. Что значит open-source?

Исходный код открыт для изучения, модификации и распространения.

16. Команды работы с директориями:

17. Что такое оператор перенаправления?

18. Режимы Vim:

Normal (командный), Insert, Visual

19. Что такое alias?

Псевдонимы команд для ускорения использования.

20. Как вывести все процессы?

21. Что такое soft link?

Символьная ссылка – путь к оригиналу, может ломаться при удалении.

22. Что такое hard link?

Жёсткая ссылка – дублирует содержимое и разделяет inode.

23. Что такое скрытые файлы?

Файлы, начинающиеся с точки (`.`), например

24. Типы прав доступа:

Read (r), Write (w), Execute (x)

25. Как изменить права?

26. Что такое grep?

Команда для поиска текста в файлах. Пример:

27. Как завершить процесс?

28. Как выполнить несколько команд?

-

-

-

29. Как узнать аптайм?

Команда

30. Как узнать информацию о системе?

✅ Вывод

Отличный набор вопросов для проверки базовых знаний Linux: от архитектуры и команд до администрирования процессов и прав. Подойдёт для подготовки к собеседованию или быстрой практики.

🔗 Читать подробнее: https://www.tecmint.com/linux-basic-questions/

1. Что такое Linux?

ОС с открытым исходным кодом, основанная на UNIX, созданная Линусом Торвальдсом в 1991 году.

2. Что такое ядро (Kernel)?

Ядро — это сердце Linux, управляющее аппаратурой, процессами, памятью и дисками.

3. Что такое GRUB?

Загрузчик, который запускает ядро Linux после BIOS.

4. Основные компоненты Linux:

- Ядро

- Оболочка (Shell)

- GUI

- Прикладные программы

5. Какие существуют Shell?

-

bash — стандартная оболочка -

zsh, ksh, csh — альтернативы6. Что такое swap пространство?

Часть диска для расширения оперативной памяти.

7. Как проверить использование памяти?

Команды:

free, top, htop, vmstat.8. Как проверить дисковое пространство?

-

df — для файловых систем -

du — для директорий и файлов9. Что такое inode и PID?

- inode — метаданные файла (размер, права, владельцы)

- PID — идентификатор процесса

10. Что такое демоны (Daemons)?

Фоновые процессы, обслуживающие систему.

11. Состояния процесса?

Ready, Running, Stopped, Wait, Zombie.

12. Что такое GUI?

Графический интерфейс с окнами и иконками.

13. Что такое CLI?

Командная строка — эффективный интерфейс для администрирования.

14. Что такое root-аккаунт?

Администратор с полными правами системы.

15. Что значит open-source?

Исходный код открыт для изучения, модификации и распространения.

16. Команды работы с директориями:

pwd, ls, cd, mkdir, rmdir, rm17. Что такое оператор перенаправления?

> и | для перенаправления вывода и конвейеров.18. Режимы Vim:

Normal (командный), Insert, Visual

19. Что такое alias?

Псевдонимы команд для ускорения использования.

20. Как вывести все процессы?

ps aux — показывает PID и использованные ресурсы.21. Что такое soft link?

Символьная ссылка – путь к оригиналу, может ломаться при удалении.

22. Что такое hard link?

Жёсткая ссылка – дублирует содержимое и разделяет inode.

23. Что такое скрытые файлы?

Файлы, начинающиеся с точки (`.`), например

.bashrc.24. Типы прав доступа:

Read (r), Write (w), Execute (x)

25. Как изменить права?

chmod [опции] права файл, например, chmod 755 file1.txt26. Что такое grep?

Команда для поиска текста в файлах. Пример:

grep -c "Unix" file1.txt27. Как завершить процесс?

kill PID, kill -9 PID, либо killall имя_процесса28. Как выполнить несколько команд?

-

X; Y — последовательно -

X && Y — Y после успешного X -

X || Y — Y если X завершился с ошибкой29. Как узнать аптайм?

Команда

uptime показывает время работы и нагрузку.30. Как узнать информацию о системе?

uname -a выведет ядро, архитектуру, версию и хост.✅ Вывод

Отличный набор вопросов для проверки базовых знаний Linux: от архитектуры и команд до администрирования процессов и прав. Подойдёт для подготовки к собеседованию или быстрой практики.

🔗 Читать подробнее: https://www.tecmint.com/linux-basic-questions/

❤17👍9🔥4

🧠 Совет дня для опытных пользователей Linux

Хочешь быстро найти, какие процессы используют удалённый сокет или порт? Вместо

🔍 Что делает команда:

lsof -i — показывает открытые сетевые соединения;

-nP — отключает DNS-резолвинг и преобразование портов для скорости;

grep ESTABLISHED — фильтрует активные соединения.

📌 Подойдёт, если нужно:

- проверить, какие процессы держат соединение с внешним сервисом;

- отловить "зависший" клиент;

- разобраться в подозрительной сетевой активности.

Хочешь глубже? Добавь -u <имя_пользователя> или -i :443 для фильтрации по пользователю или порту.

Linux не про команды. А про сочетания.

Хочешь быстро найти, какие процессы используют удалённый сокет или порт? Вместо

netstat или ss попробуй связку lsof и grep:

sudo lsof -i -nP | grep ESTABLISHED

🔍 Что делает команда:

lsof -i — показывает открытые сетевые соединения;

-nP — отключает DNS-резолвинг и преобразование портов для скорости;

grep ESTABLISHED — фильтрует активные соединения.

📌 Подойдёт, если нужно:

- проверить, какие процессы держат соединение с внешним сервисом;

- отловить "зависший" клиент;

- разобраться в подозрительной сетевой активности.

Хочешь глубже? Добавь -u <имя_пользователя> или -i :443 для фильтрации по пользователю или порту.

Linux не про команды. А про сочетания.

👍25❤7🔥5

Forwarded from Kali Linux

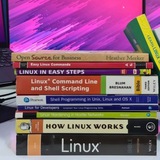

📗 Отличная находка для тех, кто хочет вкатиться в Linux через командную строку — Linux Command Line Computing.

Книга на английском, но написана простым и понятным языком. Подойдёт и новичкам, и тем, кто уже уверенно чувствует себя в терминале.

Особенно круто, что автор не ограничился теорией — он выложил практические задания на GitHub, чтобы можно было сразу закреплять навыки прямо в командной строке.

Если давно хотел разобраться в Linux — с этой книгой будет проще и интереснее.

📌 Книга

@linuxkalii

Книга на английском, но написана простым и понятным языком. Подойдёт и новичкам, и тем, кто уже уверенно чувствует себя в терминале.

Особенно круто, что автор не ограничился теорией — он выложил практические задания на GitHub, чтобы можно было сразу закреплять навыки прямо в командной строке.

Если давно хотел разобраться в Linux — с этой книгой будет проще и интереснее.

📌 Книга

@linuxkalii

👍10❤4🔥2

🔧 Продвинутый Linux-совет для админов: как подключиться к stdout/stderr уже запущенного процесса

Иногда нужно посмотреть, что пишет процесс в stdout или stderr, но ты не запускал его сам и не можешь просто добавить

📌 Как это сделать:

1. Найди PID процесса:

Посмотри его файловые дескрипторы:

🎯 Это работает в реальном времени — как tail -f, но для чужого процесса. Можно даже писать в лог:

📍 Зачем это нужно?

– Отладка systemd-процессов без их перезапуска

– Просмотр вывода фоновых демонов

– Мониторинг "тихих" процессов без логирования

– Интеграция в скрипты и аварийную диагностику

🔐 Нужны root-права или доступ к процессу от того же пользователя.

💡 Нетривиальный, но очень мощный трюк для системного администратора.

Иногда нужно посмотреть, что пишет процесс в stdout или stderr, но ты не запускал его сам и не можешь просто добавить

> log.txt. Есть способ сделать это «на лету» — через /proc.📌 Как это сделать:

1. Найди PID процесса:

pidof имя_процесса

Посмотри его файловые дескрипторы:

ls -l /proc/<PID>/fd

Подключись к stdout (1) или stderr (2):

sudo cat /proc/<PID>/fd/1 # stdout

sudo tail -f /proc/<PID>/fd/2 # stderr

🎯 Это работает в реальном времени — как tail -f, но для чужого процесса. Можно даже писать в лог:

cat /proc/1234/fd/2 >> error.log

📍 Зачем это нужно?

– Отладка systemd-процессов без их перезапуска

– Просмотр вывода фоновых демонов

– Мониторинг "тихих" процессов без логирования

– Интеграция в скрипты и аварийную диагностику

🔐 Нужны root-права или доступ к процессу от того же пользователя.

💡 Нетривиальный, но очень мощный трюк для системного администратора.

👍26❤4🥰1